One minute

#76 - Wazuh dan Virustotal

-

Wazuh adalah sistem pengesan pencerobohan yang menarik. Baru-baru ini saya gunakannya untuk sesi latihan dengan BtCIRT.

-

Fokus Wazuh adalah aktiviti di dalam sesuatu sistem selain kepatuhan kepada polisi sekuriti. Contoh aktivi yang boleh dipantau adalah seperti arahan yang dilakukan root, fail yang ditambah atau diubahsuai dan kewujudan fail tersorok. Wazuh agak berbeza dengan sistem pengesan pencerobohan rangkaian seperti Snort, Zeek atau Suricata. Namun kedua-dua jenis sistem ini boleh digabungkan.

-

Dalam versi Wazuh yang terkini ada integrasi dengan API VirusTotal. Jadi selain dari mengesan fail baru, kita boleh dapatkan maklumat tambahan samada fail tersebut adalah malware atau tidak.

-

Senario yang saya buat untuk sesi praktikal ialah, penceroboh berjaya masuk ke dalam server dan letakkan fail/skrip dalam folder /var/www/*

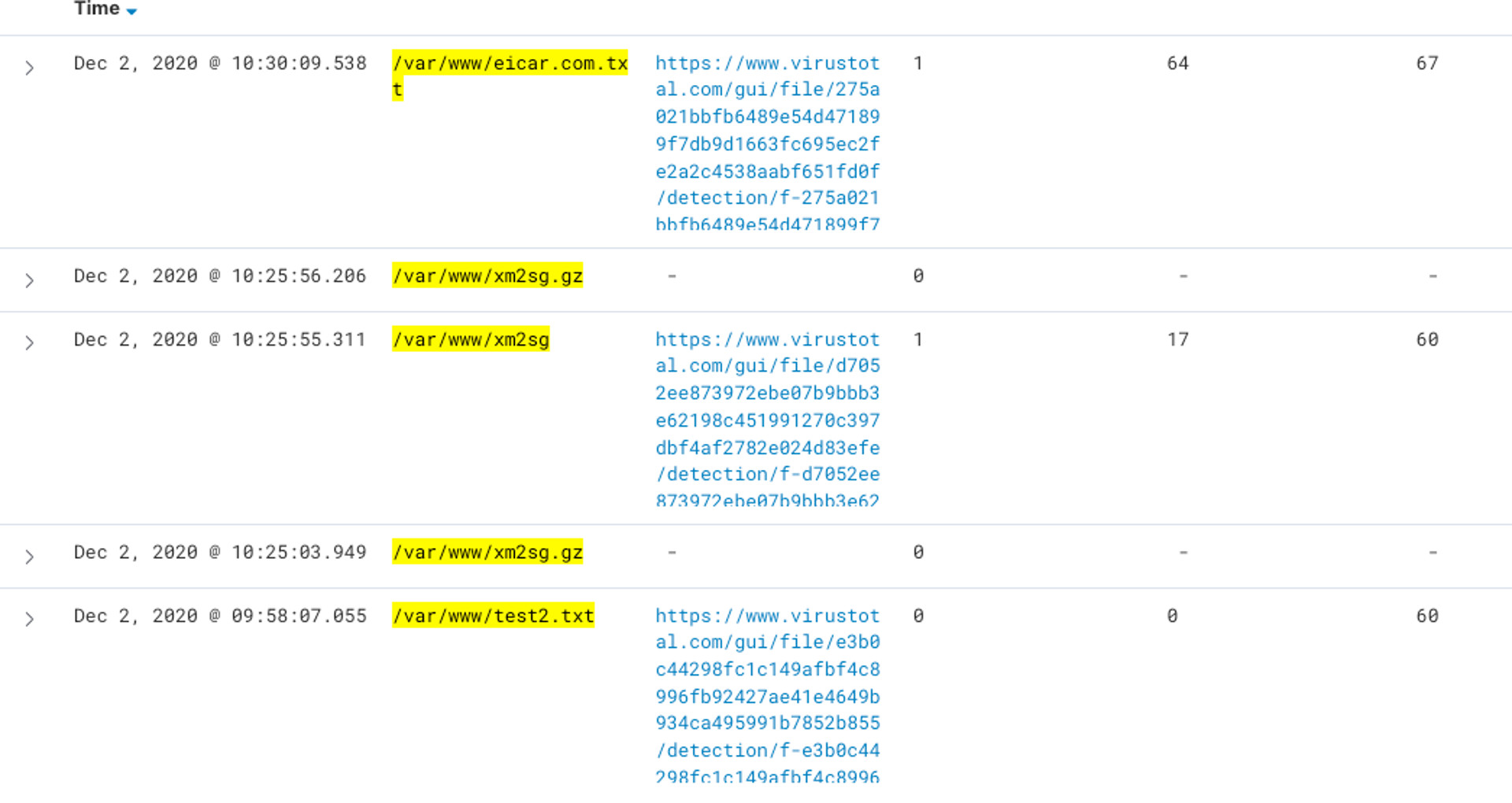

Paparan Wazuh menunjukkan ada 2 fail yang merbahaya

Maklumat tambahan dari VirusTotal menunjukkan status fail

- Untuk mengaktifkan fungsi ini tidak susah tapi perlu dapatkan kekunci API dari VirusTotal. Jadi perlu daftar terlebih dahulu. Dalam hos _wazuh-manager, hanya tambah konfigurasi berikut:

<integration>

<name>virustotal</name>

<api_key>LETAK_KEKUNCI_API_DISINI</api_key>

<group>syscheck</group>

<alert_format>json</alert_format>

</integration>

- Dalam contoh di atas, saya guna fail untuk menguji malware dari eicar.org. Boleh muat turun disini: https://secure.eicar.org/eicar.com.txt. Jika nak tahu lebih lanjut berkenaan dengan fail eicar ini, boleh baca dulu disini: https://www.eicar.org/?page_id=3950

Selamat mencuba!

adli@rumah